VMware NSX — это решение для виртуализации сети, которое позволяет создавать программно-определяемые сети в виртуализированных центрах обработки данных. Давайте разберемся в этой технологии.

Виртуальные сети подготавливаются и управляются независимо от базового оборудования.

Виртуальные сети подготавливаются и управляются независимо от базового оборудования.

Виртуальные машины подключаются к виртуальным портам виртуальных коммутаторов; соединение между виртуальными сетями осуществляется с помощью виртуальных маршрутизаторов, а правила доступа настраиваются на виртуальных межсетевых экранах.

Точно так же, как виртуальные машины создаются с использованием физического серверного оборудования, для виртуальных сетей также можно создавать коммутаторы, порты, маршрутизаторы и межсетевые экраны.

Что такое NSX-T?

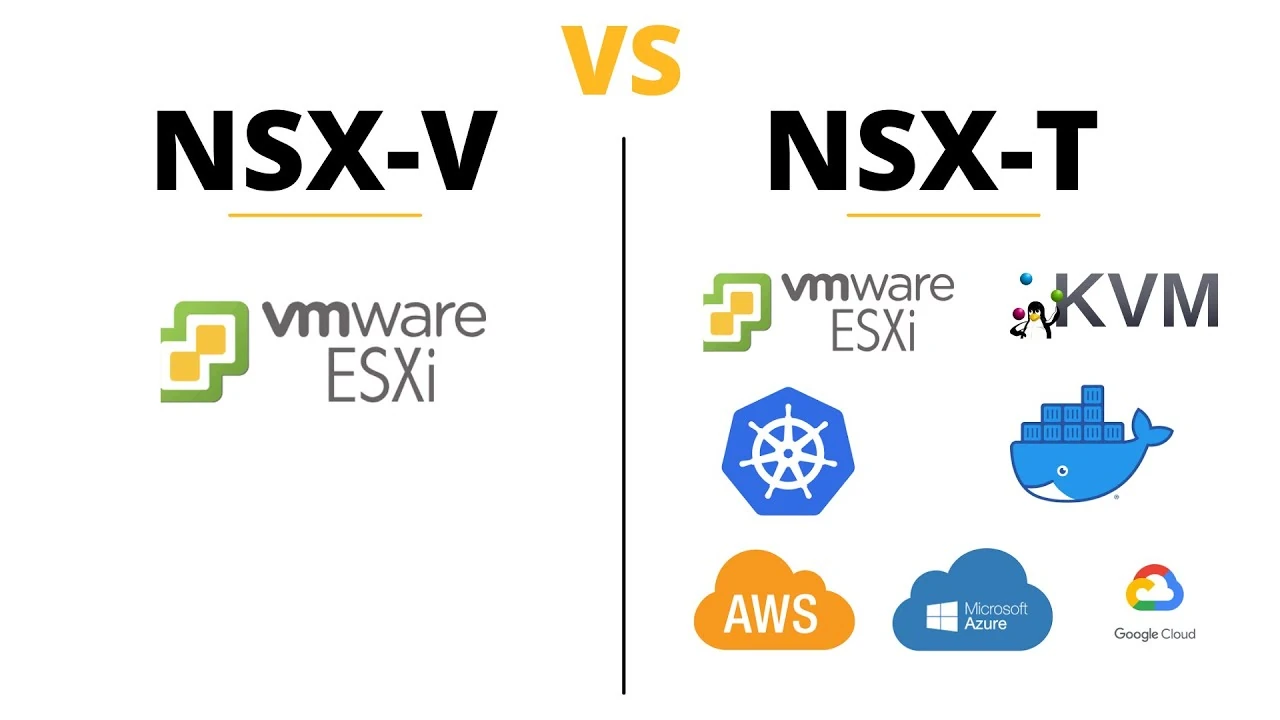

NSX-T (где «T» означает «трансформеры») предназначен для решения многих аспектов, которые не предназначался для покрытия NSX-V, таких как мультигипервизоры. NSX-T — это стек SDN с поддержкой нескольких виртуальных машин, доступный для vSphere, KVM, OpenStack, Kubernetes и Docker.

Он нацелен на решение проблем новых платформ и архитектур приложений с гетерогенными конечными точками и стеками технологий. Одним из основных вариантов использования NSX-T являются контейнеры. В сегодняшней среде виртуализации мы наблюдаем рост числа приложений, работающих за пределами виртуальных машин.

Что такое NSX-V?

Многие из вас уже используют или слышали что-то о NSX-V. Это один из лучших продуктов, разработанных VMware с тех пор, как они приобрели Niciria 5 лет назад, и с годами продукт становился все лучше и лучше. NSX произвел революцию в SDDC, добавив возможности SDN.

Но основным ограничением NSX-V является то, что его можно использовать только с vSphere и нельзя использовать с другими платформами. Клиенты постоянно запрашивают версию NSX, которую можно интегрировать с платформами, отличными от vSphere.

В соответствии с мультиоблачной стратегией VMware NSX Cloud, VMware представила NSX-T, который представляет собой инфраструктурно-независимую версию NSX. Эта версия NSX может интегрироваться с другими гипервизорами, такими как KVM, и платформами приложений, такими как Openshift, Docker и Pivotal. В дополнение к этим платформам вы также можете интегрировать платформу vSphere с NSX-T.

Это может привести к путанице у пользователей: являются ли VMware NSX-V и NSX-T одним и тем же? В чем разница между NSX-V и NSX-T? Чтобы ответить на этот вопрос, вот ключевые различия между ними.

NSX-V против NSX-T

Возможности NSX-V

Он специально разработан для виртуальных машин VMware, поскольку это традиционный механизм виртуализации, который существует с момента появления виртуализации серверов.

С помощью NSX-V организации могут мобилизовать сетевое подключение между виртуальными машинами и позволить этим рабочим нагрузкам подключаться способами, которые физическое сетевое оборудование не может эффективно обеспечить.

NSX-V (NSX для vSphere) предназначен только для развертываний vSphere. Его архитектура позволяет связать одну платформу менеджера NSX-V с одним экземпляром VMware vCenter Server. Платформа NSX-V является исходной платформой NSX и существует уже несколько лет.

В большинстве случаев, если вы хотите запустить программно-определяемую сетевую инфраструктуру в домене VMware vSphere, скорее всего, вам подойдет NSX-V.

Возможности NSX-T

При рассмотрении поддержки нескольких гипервизоров важно подчеркнуть, что NSX-T отделен от VMware vCenter Server. NSX-T — независимое решение, применимое как к средам vCenter, так и к vSphere. Кроме того, он может расширить поддержку KVM, публичных облаков, контейнеров и интегрироваться в такие платформы, как Red Hat OpenShift и Pivotal.

Сравнивая эти два продукта, вы обнаружите, что NSX-T более ориентирован на облачные технологии и обладает передовыми функциями. Это также позволяет организациям выбирать наиболее подходящее решение для своего сценария использования, будь то управление виртуальными машинами, контейнеры, «голое железо» или общедоступное облако.

Кроме того, VMware NSX-T интегрируется с платформой VMware Photon, которая представляет собой облачную операционную систему, разработанную с нуля и аналогичную текущему серверу vCenter, работающему на этой платформе. NSX-T также включает подключаемые модули NSX-T Container Network Interface (CNI), позволяющие разработчикам настраивать сетевые подключения для контейнерных приложений, тем самым помогая предоставлять инфраструктуру как услугу.

Изменения в архитектуре

Интересно, что с NSX-T VMware отказалась от инкапсуляции на основе VXLAN, используемой в NSX-V, и приняла обновленную инкапсуляцию «Geneve». Это архитектурное различие делает NSX-T и NSX-V в настоящее время несовместимыми.

Какой новый стандарт инкапсуляции по сравнению с более распространенным VXLAN, особенно когда на рынке имеется множество аппаратных устройств, поддерживающих VXLAN?

Geneve — это новая версия инкапсуляции, созданная совместно VMware, Microsoft, Red Hat и Intel. Geneve объединяет лучшие современные протоколы инкапсуляции (такие как VXLAN, STT и NVGRE) в один протокол. Из существующих протоколов виртуализации сети можно многому научиться. По мере развития NSX возникла необходимость в более расширяемых протоколах инкапсуляции. Geneve позволяет вставлять метаданные в виде полей TLV, которые при необходимости можно использовать для новых функций.

Другие изменения в архитектуре NSX-T, на которые следует обратить внимание:

-

Отдельно от vCenter

-

NSX-T Manager и NSX-T Controller можно развернуть как виртуальные машины на ESXi или KVM.

-

Появился новый «хост-свитч» (N-VDS), предназначенный для поддержки нескольких менеджеров. Это вариант, специально разработанный для KVM, напоминающий vSwitch и Open Virtual Switch от VMware.

-

Использование инкапсуляции Geneve — по-прежнему рекомендуется поддерживать MTU 1600 для заголовка инкапсуляции.

-

Изменения в маршрутизации. NSX-T использует оптимизированную маршрутизацию нового поколения, которая обеспечивает логическое разделение между маршрутизаторами поставщика (маршрутизаторы уровня 0) и функциями маршрутизатора арендатора (маршрутизаторы уровня 1).

-

Стандартный интерфейс HTML5 для настройки и управления.

Защита управления и безопасности виртуальных машин с помощью Vinchin Backup & Recovery

VMware NSX-T и NSX-V отличаются техническими реализациями. Но их конечная цель — предоставить программно-определяемые сетевые функции и функции безопасности для виртуальных машин.

Корпоративные пользователи в Казахстане могут использовать эти продукты для лучшего управления и защиты ресурсов своих виртуальных машин.

Vinchin Backup & Recovery — это решение для резервного копирования, разработанное для виртуальных машин VMware, Hyper-V, XenServer, XCP-ng, oVirt, RHV и т. д. Оно обеспечивает комплексные и мощные функции резервного копирования и восстановления виртуальных машин, такие как резервное копирование без агентов, мгновенное восстановление, миграция V2V. предназначен для защиты и управления критически важными данными в среде виртуализации.

Работа Vinchin Backup & Recovery очень проста, всего несколько простых шагов.

- Просто выберите виртуальные машины на хосте

- Затем выберите место назначения резервного копирования.

- Выберите стратегии

- Наконец отправьте задание

Vinchin предлагает пользователям бесплатную 60-дневную пробную версию, чтобы вы могли ощутить функциональные возможности в реальной среде.

|

|

Внимание! Данная статья не является официальной документацией.Использование информации необходимо выполнять с осторожностью, используя для этого тестовую среду.

Если у вас есть вопросы о построении современных систем резервного копирования, репликации, синхронизации данных и защиты от программ вымогателей обратитесь в нашу компанию для получения консультации о современных технологиях резервного копирования и восстановления данных. Наша компания имеет более чем 20-летний опыт в этой области. |

||||

Десять лучших практик Vinchin

- 4 способа резервного копирования экземпляров AWS EC2

- Как сделать инкрементную резервную копию oVirt

- Что такое балансировка нагрузки Hyper-V и как ее настроить

- Как выполнить аварийное восстановление XCP-ng

- Как перенести виртуальные машины с VMware на XCP-ng

- Что такое XenConvert и какие существуют альтернативы

- Sangfor HCI против VMware: всестороннее сравнение

- High Availability против Disaster Recovery. Давайте разберемся

- Что такое файл OVA и файл OVF. Шаблоны виртуальных машин

- Как перенести виртуальную машину из Proxmox в XCP-ng